ChatGPT aide à fournir des explications et à générer du contenu. Cependant, les hackers ont trouvé un moyen d'utiliser ChatGPT pour créer des logiciels malveillants. Les hackers de ChatGPT sont de plus en plus doués pour contourner les mesures de sécurité et utiliser ChatGPT pour générer des logiciels malveillants.

Notre guide vous aidera à comprendre ce qu'est ChatGPT et le piratage de ChatGPT. De plus, nous expliquerons les quatre façons dont les hackers utilisent les piratages de chatbot pour créer du contenu malveillant. Enfin, nous vous aiderons à vous protéger contre les cyberattaques.

Dans cet article

Qu'est-ce que ChatGPT ?

ChatGPT est un chatbot utilisant l'IA générative pour créer un texte ressemblant à celui d'un être humain. C'est un LLM (Large Language Model) qui analyse le texte et produit des réponses à vos sollicitations. Il vous permet d'interagir de manière fluide et de poser des questions supplémentaires sans répéter toutes les sollicitations.

ChatGPT peut composer des essais, créer de l'art, tenir des conversations et fournir des explications. Ce chatbot avancé est également utile pour la programmation, car il peut générer, expliquer et vérifier les erreurs de votre code.

De plus, il peut fournir des services d'écriture, d'édition, de traduction et de résumé. Vous pouvez également l'utiliser pour trouver des idées sur des sujets donnés. Sa forme de conversation et ses réponses semblables à celles d'un être humain permettent de répondre plus rapidement et plus facilement à vos questions.

Les capacités de ChatGPT sont vastes, mais aussi limitées. Le principal problème est l'ancienneté des informations. ChatGPT 3.5 ne peut partager que les connaissances issues de ses données d'entraînement. Étant donné qu'OpenAI a rassemblé le corpus d'entraînement en 2021, ChatGPT 3.5 ne peut pas fournir d'informations postérieures à septembre 2021.

Cependant, les utilisateurs premium de ChatGPT-4 peuvent maintenant accéder à des informations en temps réel. La fonctionnalité devrait bientôt être disponible pour les autres utilisateurs.

ChatGPT et le piratage

ChatGPT a des mesures de sécurité spécifiques pour empêcher les pirates informatiques d'abuser de ses connaissances. Cependant, ChatGPT peut être excellent pour le piratage éthique. Le piratage éthique inclut une pratique autorisée qui permet aux utilisateurs d'accéder à des systèmes ou réseaux spécifiques et de corriger leurs vulnérabilités.

Ainsi, ChatGPT peut être utile pour divers hacks, tels que:

- Automatisation des tâches - Si vous souhaitez automatiser des tâches spécifiques sur votre appareil, vous pouvez demander à ChatGPT de vous aider à rédiger le code. Vous pouvez spécifier le langage du script et les tâches que vous souhaitez automatiser. ChatGPT fournira instantanément le code souhaité.

- Aider à écrire du code - Si vous essayez d'écrire du code pour un programme et que vous avez du mal à le faire fonctionner, ChatGPT peut vous aider à trouver des erreurs et à terminer votre code pour vous.

- Trouver des vulnérabilités dans le code - ChatGPT peut vous aider à trouver des vulnérabilités lors de l'écriture de code. Fournissez à ChatGPT votre code et demandez-lui de l'expliquer et de trouver d'éventuelles vulnérabilités de sécurité. De plus, vous pouvez lui demander de corriger les problèmes de sécurité et de fournir le code complet.

- CVE est l'abréviation de Common Vulnerabilities and Exposure. Vous pouvez demander à ChatGPT quels CVE sont liés à des produits spécifiques et vérifier si vous pouvez utiliser des langages spécifiques pour résoudre d'éventuels problèmes.

Comment les gens utilisent ChatGPT pour pirater

ChatGPT peut aider à l'éthique de piratage et à bloquer le piratage malveillant. Cependant, les pirates informatiques ont trouvé des moyens de contourner les pare-feu et les protections de ChatGPT, ce qui a pour conséquence d'aider au piratage non éthique.

Certains hackers ont découvert que formuler différemment leurs demandes pouvait amener ChatGPT à fournir des réponses concernant le piratage éthique. Par exemple, les hackers utilisent parfois une requête DPF (Faites Pour Faire) pour contourner les dispositifs de sécurité de ChatGPT.

De plus, certains hackers utilisent de faux dialogues de film. Ils créent des scénarios avec deux personnages et expliquent qu'ils ont besoin d'aide pour écrire des dialogues pour un film.

Les hackers abusent du pouvoir de ChatGPT pour le piratage de plusieurs manières plus créatives. Nous expliquerons les quatre manières les plus courantes dont les hackers utilisent ChatGPT pour pirater.

Apprendre les vulnérabilités

Les hackers exploitent souvent les vulnérabilités des sites web pour obtenir un accès non autorisé et lancer des atteintes à la sécurité. ChatGPT peut aider même les hackers inexpérimentés à trouver et à en apprendre davantage sur des vulnérabilités spécifiques dans un site web ou un programme. En plus de ces failles de sécurité, ChatGPT peut expliquer et nommer les outils que les hackers peuvent utiliser pour les exploiter.

Cependant, savoir comment formuler une demande est crucial. Si ChatGPT soupçonne qu'un utilisateur demande quelque chose à des fins malveillantes, il les informera que cela va à l'encontre de ses directives et ne fournira pas de réponse. Malheureusement, les hackers sont devenus habiles lorsqu'il s'agit de demander des informations spécifiques.

Écrire des logiciels malveillants

Un autre moyen utilisé par les hackers avec ChatGPT est de rédiger des logiciels malveillants. Malgré toutes ses protections, ChatGPT peut créer des logiciels malveillants. Un groupe de chercheurs en sécurité informatique chez CheckPoint a découvert plusieurs gangs de cybercriminels utilisant ChatGPT pour développer des logiciels malveillants visant à voler de l'argent et des données à plusieurs personnes.

Une organisation de cybercriminels a même lancé une attaque de piratage contre un hôpital pour enfants. Cela montre que ChatGPT peut produire des logiciels malveillants fonctionnels et donner aux pirates un accès libre à n'importe quel site web ou logiciel, à condition d'avoir la bonne incitation.

Composer des e-mails d'hameçonnage

Les e-mails de phishing semblent légitimes et manipulent les destinataires pour qu'ils cliquent sur une image qui installe des logiciels malveillants sur leurs appareils. Les expéditeurs se font généralement passer pour des institutions légitimes ou des personnes de confiance pour susciter la confiance de leurs victimes. Toutefois, la création d'e-mails personnalisés pour une longue liste d'adresses électroniques peut prendre des jours.

Ainsi, les pirates informatiques utilisent ChatGPT pour créer des e-mails personnalisés pour de nombreuses personnes tout en utilisant un style d'écriture que l'on attend dans les e-mails professionnels. Cela ajoute de la légitimité aux e-mails de phishing, les rendant plus efficaces pour infecter les ordinateurs des victimes.

Beaucoup de gens connaissent et se méfient des e-mails de phishing. Certains signes révélateurs sont les fautes d'orthographe et de grammaire. Malheureusement, ChatGPT ne commet pas de telles erreurs. Ainsi, avec l'aide de ce chatbot avancé, les pirates peuvent envoyer des e-mails de phishing qui sont plus difficiles à détecter.

Créer des scénarios d'ingénierie sociale

Les attaques d'ingénierie sociale impliquent la manipulation et la tromperie pour inciter les victimes à divulguer des informations confidentielles. Elles peuvent être des e-mails ou des appels téléphoniques. Les pirates informatiques se font passer pour des personnes spécifiques comme des collègues, des cadres d'entreprise, des employés de banque, des agents de support technique, etc.

Cependant, ils utilisent ChatGPT pour donner à leur acte plus de légitimité et se préparer davantage à la cyberattaque. Ils le font en demandant à ChatGPT de leur donner un dialogue pour un scénario particulier (par exemple, si un utilisateur appelait le support technique pour réinitialiser un mot de passe sur un compte).

ChatGPT fournit ensuite à l'attaquant un dialogue complet sur la façon dont l'interaction se déroulerait, lui permettant d'apprendre et de se préparer mieux.

Comment vous protéger contre les cyberattaques

Les cyberattaques sont de plus en plus courantes et difficiles à détecter. Alors, que pouvez-vous faire pour vous protéger?

Vous pouvez vous protéger contre les cyberattaques de plusieurs façons. Bien que vous ne soyez jamais à 100% à l'abri des hackers, vous pouvez rendre leur tâche plus difficile.

Sauvegardez vos données

Un attaquant potentiel pourrait supprimer vos données précieuses s'ils infectent votre appareil avec des logiciels malveillants ou via un e-mail d'hameçonnage. C'est un scénario courant lorsque vous êtes victime d'une cyberattaque. Avoir une sauvegarde de vos données peut donc vous sauver la vie.

Sauvegarder vos données sur un disque dur externe est le meilleur moyen de les protéger contre les logiciels malveillants. Ainsi, même si un rançongiciel vous bloque l'accès à votre appareil et crypte vos données, vous ne subirez pas de perte de données car tous vos fichiers auront des copies dans un endroit sûr.

Utilisez un outil de récupération de données

Ne vous inquiétez pas si vous ne sauvegardez pas vos données et les perdez en raison d'une attaque de logiciels malveillants. Vous pouvez utiliser un outil fiable de récupération de données pour restaurer les données perdues.

Lorsque vous ou des logiciels malveillants supprimez des fichiers, ils existent toujours sur votre ordinateur ; ils sont simplement inaccessibles. Cependant, de nouvelles données les écrasent à moins que vous ne les récupériez avec un outil de récupération de qualité.

Ainsi, vous pouvez utiliser Wondershare Recoverit pour restaurer les fichiers perdus et les rendre de nouveau accessibles en quelques clics seulement.

- Gère plus de 500 situations de perte de données, telles que la perte de données due à des attaques de logiciels malveillants.

- L'interface conviviale vous permet de récupérer des données en quelques clics seulement.

Suivez ces étapes pour récupérer les fichiers perdus en utilisant Wondershare Recoverit, et ayez un disque dur externe prêt :

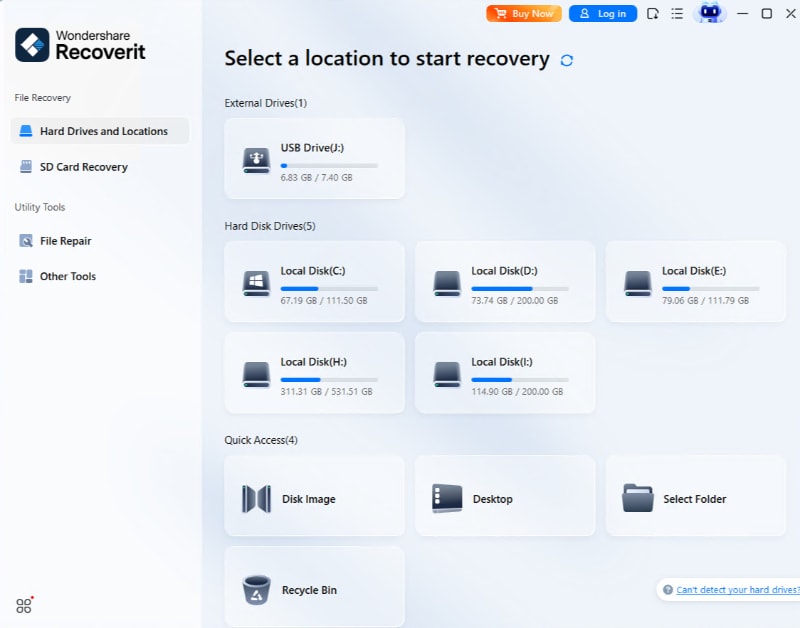

- Installer et lancer Wondershare Recoverit sur votre ordinateur.

- Aller à Disques durs et emplacements. Cliquez sur Démarrer et sélectionnez le stockage avec vos fichiers perdus.

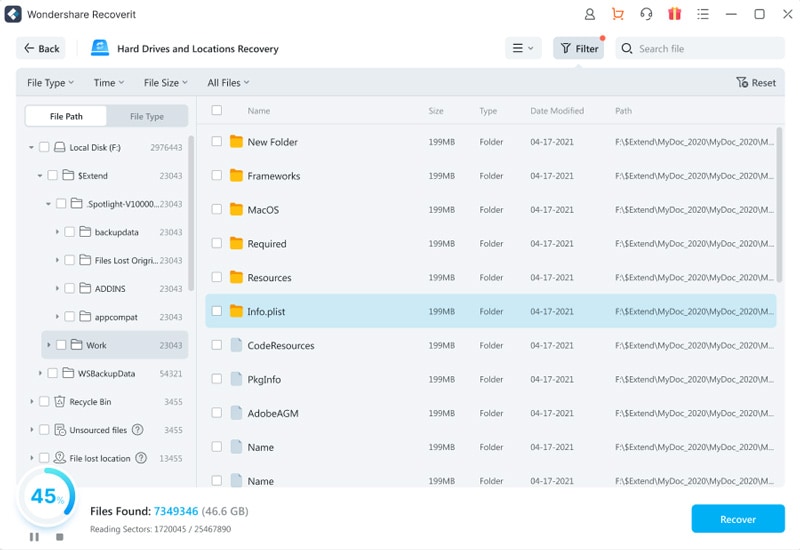

- Le logiciel va automatiquement scanner l'unité. Vous pouvez surveiller, mettre en pause ou arrêter le processus en bas de l'écran.

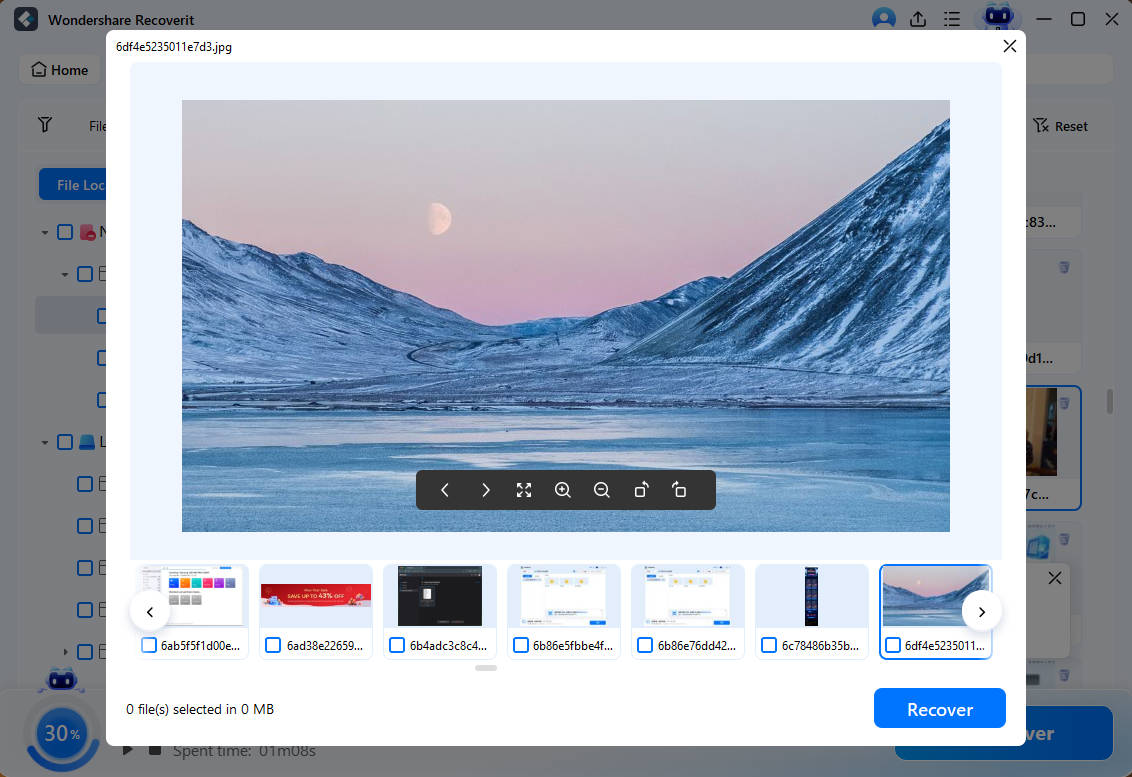

- Une fois l'analyse terminée, prévisualisez les fichiers trouvés par Wondershare Recoverit. Sélectionnez-les, cliquez sur Récupérer, et enregistrez-les sur un disque externe pour les protéger des logiciels malveillants potentiels.

Utilisez un pare-feu

Un pare-feu est un système de sécurité réseau agissant comme première ligne de défense contre les logiciels malveillants. Il surveille le trafic entrant et sortant de votre appareil. En configurant un pare-feu, vous définissez des règles de sécurité spécifiques. Votre pare-feu agit ensuite comme une barrière selon ces directives de sécurité prédéterminées.

Un pare-feu est précieux pour identifier et bloquer les cybermenaces et restreindre le trafic non sécurisé. Bloquer le trafic malveillant vous protège des attaques de logiciels malveillants. Il est donc important de configurer un pare-feu pour vous protéger, ainsi que vos données, contre les cyberattaques.

Éduquez-vous et votre personnel

Être en avance sur les cybercriminels est crucial. Informez-vous donc sur les menaces, arnaques et vulnérabilités potentielles. Apprenez-en plus sur les attaques d'ingénierie sociale (y compris le phishing) et les logiciels malveillants pour suivre leur évolution.

De plus, formez votre personnel à reconnaître les e-mails de phishing et les appels téléphoniques d'ingénierie sociale pour éviter les tentatives de piratage. Alors que les pirates utilisent ChatGPT pour perfectionner leurs tactiques d'ingénierie sociale, l'authentification à deux facteurs et à multiples facteurs pour les clients, ainsi que des mesures de sécurité supplémentaires, peuvent être vos meilleures lignes de défense.

Conclusion

Les pirates ont trouvé un moyen d'abuser de ChatGPT pour pirater. Bien que ChatGPT puisse aider dans le piratage éthique, comme l'automatisation de tâches, l'écriture de code, la détection de vulnérabilités dans le code et la recherche de CVE, il peut également aider les acteurs de menaces à pirater de manière malveillante.

Les pirates utilisent ChatGPT pour écrire des logiciels malveillants et des e-mails de phishing, pour en apprendre davantage sur les vulnérabilités et pour lancer des attaques d'ingénierie sociale. Pour vous protéger contre les cyberattaques, sauvegardez vos données, utilisez Wondershare Recoverit, mettez en place un pare-feu et renseignez-vous sur les menaces cybernétiques.

FAQ

-

Si les pirates ne pouvaient pas utiliser ChatGPT, seraient-ils toujours capables de pirater?

La réponse est oui. Les cyberattaques ne sont pas une nouveauté. De nombreux pirates chevronnés n'ont pas besoin d'aide de ChatGPT. Cependant, l'accès fluide à ce chatbot et à sa vaste base de données permet à des milliers de pirates amateurs d'effectuer des attaques plus complexes, ce qui augmente la cybercriminalité. -

Les pirates peuvent-ils toujours contourner les mesures de sécurité de ChatGPT?

Non, ils ne le peuvent pas. OpenAI met constamment à jour son modèle ChatGPT et ses mesures de sécurité. Cela signifie que certaines méthodes de piratage peuvent fonctionner aujourd'hui mais ne porteront peut-être pas leurs fruits demain. Cependant, à mesure que ChatGPT progresse, les pirates s'adaptent et contournent de nouvelles directives de sécurité. -

J'ai été victime d'une attaque de logiciel malveillant et mes données ont disparu. Que puis-je faire?

Pas besoin de paniquer. Si vous avez sauvegardé vos données, vous pouvez utiliser la sauvegarde pour restaurer les fichiers supprimés. Sinon, vous pouvez utiliser un outil de récupération de données comme Wondershare Recoverit. Il retrouvera les données perdues et supprimées en quelques secondes.