Vous imaginez que 90 % des cyberattaques commencent par un courrier électronique ? Il est probable que vous connaissiez les escroqueries par courrier électronique et les attaques par hameçonnage, mais avez-vous entendu parler de l'usurpation d'e-mail ? Les enfants d'aujourd'hui ont tous un site web d'usurpation d'adresse électronique qui leur permet de faire des farces gratuites à leurs amis, pourtant l'usurpation d'e-mail est loin d'être une plaisanterie. Il s'agit d'un phénomène bien plus grave que cela.

Nous allons explorer dans cet article des exemples concrets et les dangers de l'usurpation d'adresse électronique, ainsi que la manière de repérer un courriel usurpé et de se protéger contre cette menace en ligne.

Dans cet article

Qu'est-ce que l'usurpation d'e-mail ?

Nous pouvons vous le dire directement : un e-mail usurpé n'est pas la même chose qu'un identifiant de courrier électronique virtuel. Il s'agit plutôt d'un faux SMS, mais envoyé par Internet. Alors, que signifie exactement l'usurpation d'e-mail ?

C'est un sujet qui prête à confusion car, dans certains cas, l'usurpation est une bonne chose.

Par exemple, les VPN et les serveurs proxy ont recours à l'usurpation d'adresse pour garantir l'anonymat de leurs utilisateurs. Dans ce contexte, l'usurpation peut servir à contourner des restrictions en ligne frustrantes (généralement illégales) et vous permettre d'accéder à des films dont l'accès est bloqué géographiquement, à des informations censurées ou à des prix réduits.

L'usurpation implique de dissimuler son identité, que ce soit pour le bien ou pour le mal.

Connaissant cette notion, pouvez-vous deviner ce qu'est l'usurpation d'e-mail ?

L'usurpation d'e-mail est une pratique courante chez les cybercriminels. Avec cette technique, les acteurs malveillants sur Internet masquent leur identité, mais pas uniquement. Ils se font aussi passer pour quelqu'un d'autre afin de vous inciter à leur fournir des informations confidentielles, telles qu'un mot de passe ou un code PIN.

Si vous avez déjà reçu un courrier électronique d'un collègue ou de votre marque préférée et que quelque chose ne vous semblait pas normal , par exemple si l'expéditeur posait une question qu'il connaissait déjà ou qu'il ne poserait jamais, il s'agit d'un exemple classique d'usurpation par courrier électronique. Espérons que vous n'êtes pas déjà victime d'une telle pratique.

Comment fonctionne l'usurpation d'e-mail ?

Le principal objectif de l'usurpation d'adresse électronique est de gagner et d'abuser de votre confiance.

Mais ce n'est pas tout, malheureusement. Une fois que l'expéditeur vous fait croire que vous avez reçu un courriel d'une personne que vous connaissez ou qui est digne de confiance, il vous demande généralement des informations confidentielles, vole vos informations d'identification (voire de l'argent) ou infecte votre ordinateur avec des logiciels malveillants.

L'usurpation d'e-mail est principalement une escroquerie, mais elle n'est pas réservée aux naïfs. Ces courriels, de toute évidence faux ou difficiles à identifier, se présentent sous plusieurs formes :

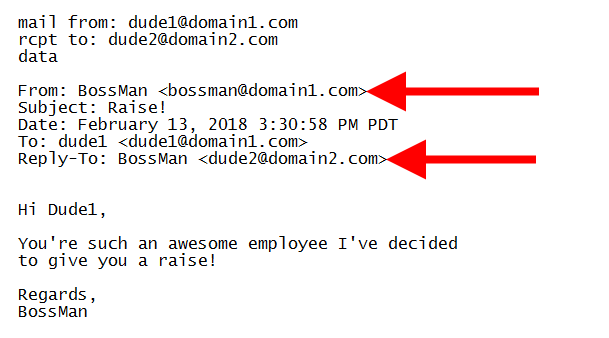

- Usurpation de domaine légitime : Cette forme d'usurpation est probablement le type d'usurpation de courrier électronique le plus difficile à identifier, et donc le plus dangereux. Même les internautes les plus vigilants et les plus conscients des arnaques peuvent être trompés, ce qui fait que personne n'est à l'abri.

- Comment cela fonctionne-t-elle ? L'indice se trouve dans le nom. Il s'agit d'un domaine légitime parce que son nom d'affichage et l'adresse de l'expéditeur semblent tout à fait légitimes. Les criminels créent cette illusion en modifiant manuellement les champs " De " et " Répondre à ".

- Usurpation de domaine à l'identique : Cette technique d'usurpation est un peu plus facile à repérer, à condition d'être prudent et de savoir à quoi s'en tenir. Ce genre de courrier électronique semble avoir été envoyé par des organisations, des entreprises et des marques célèbres et généralement dignes de confiance.

- Or, en y regardant de plus près, l'escroquerie est évidente. Le plus souvent, il y a une faute de frappe dans le nom de domaine, comme par exemple " gooogle.com " au lieu de " google.com ". Ce type d'usurpation d'adresse électronique joue des tours aux victimes qui ne se doutent de rien en se cachant à la vue de tous.

- Usurpation du nom d'affichage de l'adresse électronique : le troisième type d'usurpation d'e-mail le plus fréquent devrait être le plus facile à repérer, mais de centaines de cibles innocentes se font encore piéger chaque jour. De quelle manière ? Les fraudeurs profitent du fait que nous consultons souvent nos courriels précipitamment.

- En agissant de la sorte, il est possible de ne pas remarquer que le nom d'affichage ne correspond pas à l'adresse de l'expéditeur. L'e-mail peut donner l'impression d'avoir été envoyé par Nicole de la comptabilité, mais en réalité, il n'a été conçu que dans ce but. Il faut donc se méfier de ce piège.

Les différences entre les identifiants de messagerie virtuels et les faux e-mails

Beaucoup de victimes de l'usurpation d'adresse électronique ne se rendent jamais compte qu'elles ont été bernées. Il est difficile de faire cesser ce type d'escroquerie en ligne, étant donné que les escrocs s'améliorent sans cesse dans l'art de falsifier les courriels.

Les identifiants virtuels ne font que compliquer les choses. Ces identifiants, souvent utilisés par les entreprises et les organisations pour se donner une image professionnelle, dissimulent le véritable nom de domaine et l'adresse électronique de l'expéditeur. Donc au lieu de nom@gmail.com, vous verrez plutôt nom@domaineentreprise.com.

Outre l'aspect professionnel et l'image de marque, de nombreux autres facteurs incitent à utiliser un identifiant de courrier électronique virtuel. En particulier, vous ne devez jamais changer d'adresse virtuelle.

Peu importe votre nom de domaine actuel et la fréquence à laquelle vous passez de l'un à l'autre, votre adresse virtuelle ne cessera de transférer tous vos courriels vers votre adresse e-mail réelle.

Toutefois, à la différence du courrier virtuel, les faux courriels sont souvent envoyés à partir de domaines publics et comportent des fautes d'orthographe. Par ailleurs, vous pouvez toujours repérer un faux courriel en examinant son contenu et en analysant son intention. En effet, un faux courriel incite toujours à l'action, par exemple en suivant un lien suspect.

Les cybercriminels peuvent également créer de faux SMS

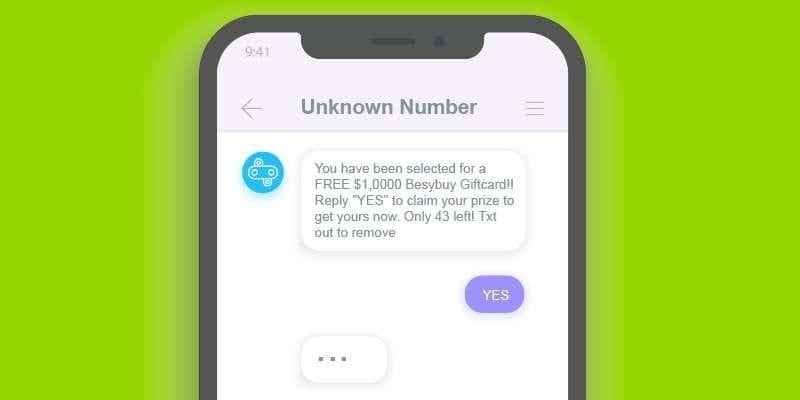

Les e-mails ne sont pas le seul type de menace basée sur les messages. Il y a aussi les SMS.

En recherchant " faux SMS " sur Internet, les résultats concernant la création et l'envoi de ces messages sont plus nombreux que ceux concernant la manière de les identifier. Cette situation est assez alarmante, c'est le moins que l'on puisse dire.

Il ne faut jamais répondre à un faux SMS, mais comment l'identifier ?

Plusieurs signaux d'alarme sont à surveiller. À l'instar de l'usurpation d'adresse électronique, un faux SMS essaiera de vous inciter à faire quelque chose. Le plus souvent, l'expéditeur vous demandera de suivre un lien, par exemple pour recevoir un prix que vous avez gagné au hasard ou pour télécharger gratuitement quelque chose dont vous avez besoin.

De plus, son numéro est inhabituellement long, comme si le SMS provenait d'un pays étranger. Le message contient aussi souvent des fautes d'orthographe ou de grammaire.

Quels sont les autres éléments à examiner ? Il est possible qu'un faux SMS contienne un code de vérification que vous n'avez pas demandé ; il peut aussi vous demander de vérifier l'un de vos comptes. C'est extrêmement dangereux. Dans le pire des cas, il se peut que vous soyez escroqué en permettant à des criminels d'accéder à votre portefeuille en ligne et à votre argent.

Les dangers de l'usurpation d'adresse électronique

Il n'est pas nécessaire d'être un spécialiste de la cybersécurité pour comprendre que l'usurpation d'e-mail est dangereuse. Cependant, peut-être ne savez-vous pas que cette pratique va au-delà des attaques personnelles contre le compte bancaire ou l'ordinateur d'une personne. L'usurpation d'identité peut, selon l'ampleur de l'attaque, provoquer l'effondrement d'organisations entières.

Imaginons que vous receviez l'un de ces courriels sur votre lieu de travail. Même si ce message arrive dans votre boîte aux lettres personnelle, les escrocs peuvent l'utiliser pour accéder au réseau de votre entreprise et propager des logiciels malveillants.

De là, ils sont en mesure d'infliger des dommages considérables à votre organisation. Toutes les menaces susceptibles d'être mises en œuvre de cette manière sont inquiétantes : de l'hameçonnage relativement inoffensif aux attaques de l'homme du milieu (MITM). En général, une atteinte à la protection des données, quelle que soit sa forme ou sa taille, est désastreuse pour une entreprise.

Dans la plupart des cas, qu'il s'agisse d'un particulier ou d'une entreprise, les escrocs utilisent l'usurpation d'adresse électronique afin d'obtenir des informations confidentielles exploitables dans divers scénarios : accès à un réseau sécurisé, transfert de fonds, voire usurpation d'identité.

Et en pensant que vous n'êtes pas assez important pour être la cible d'une usurpation d'identité, vous vous sous-estimez. En effet, les criminels pourraient utiliser votre nom dans le but de cibler quelqu'un de votre liste de contacts ou de votre réseau d'affaires, ce qui risque de nuire à votre réputation personnelle et professionnelle.

Savoir repérer et éviter les courriels falsifiés

Est-il possible d'éviter l'usurpation d'adresse électronique ? La réponse est oui, mais jusqu'à une certaine limite.

Comme Internet est un réseau, nous sommes responsables non seulement de nous-mêmes, mais aussi des autres. Avant toute chose, il est donc essentiel que chacun d'entre nous soit informé des dangers de l'usurpation d'adresse électronique et d'autres pratiques similaires, ainsi que de la manière de les reconnaître et de les signaler.

La sensibilisation est la première ligne de défense contre la cybercriminalité. Dans cette perspective, voici une liste de points à vérifier chaque fois que vous recevez un courrier électronique suspect :

- Si le nom de domaine de l'e-mail ne correspond pas au site web, c'est très certainement un faux.

- Lorsqu'il y a un lien vers quelque chose que vous n'avez pas demandé, vérifiez d'abord la crédibilité de l'e-mail.

- Si un proche vous demande une faveur inhabituelle, appelez-le.

- Le courriel contient-il des fautes de frappe ou de grammaire ? C'est un signe d'alerte important.

- Généralement, les faux courriels incitent à une action et créent un sentiment d'urgence.

Il existe deux règles de base en matière de sécurité en ligne. Tout d'abord, il faut éviter de suivre des liens qui ne sont pas à leur place. Ensuite, vous ne devez jamais partager vos informations personnelles ainsi que vos données d'identification confidentielles avec qui que ce soit sur Internet, que ce soit ou non dans le cadre d'une suspicion.

Existe-t-il un moyen de se protéger gratuitement contre l'usurpation d'e-mail ?

Même si la sensibilisation à la cybersécurité et l'application du bon sens permettent de créer un environnement en ligne plus sûr pour tous, cela ne suffit généralement pas à protéger les grandes équipes et organisations contre les nombreux dangers des cybermenaces telles que l'usurpation d'e-mail.

Il existe heureusement des protocoles de sécurité pour les courriels qui permettent d'automatiser ce processus. SPF, DKIM et DMARC sont largement considérés comme les plus efficaces et sont donc les plus couramment utilisés :

- SPF (Sender Policy Framework ou Cadre de référence de l'expéditeur) : la façon la plus simple d'expliquer ce protocole est de le comparer à une recherche inversée d'adresses IP. Son rôle est exactement le même : identifier l'adresse IP de l'expéditeur et vérifier s'il est autorisé ou non à envoyer des courriels à partir d'un nom de domaine donné.

- DKIM (DomainKeys Identified Mail ou courrier électronique identifié par un nom de domaine) : ce protocole de sécurité est primordial pour toutes les entreprises sérieuses. Étant donné qu'il crypte à la fois les messages entrants et sortants, il garantit que les seuls courriels qui arrivent ou partent sont autorisés et signés.

- DMARC (Domain-Based Message Authentication, Reporting, and Conformance ou authentification, rapport et conformité des messages basés sur le domaine) : DMARC est utilisé en complément des deux premiers protocoles pour savoir qui envoie quoi en utilisant votre nom de domaine, ainsi que pour mettre en quarantaine et rejeter les courriels suspects et non désirés.

En outre, il est inutile de préciser que vous devez définir des mots de passe forts et utiliser des logiciels de sécurité fiables destinés à la protection contre les logiciels malveillants, et pas uniquement dans un environnement professionnel. De cette manière, votre boîte aux lettres devrait être exempte à 99 % d'usurpation. Quant au 1 % restant, il faut aussitôt le supprimer.

Vous avez supprimé un e-mail, mais celui-ci n'était pas usurpé ?

Vous venez de repérer un e-mail frauduleux et vous commencez à paniquer ? Il n'y a rien d'anormal à cela. L'usurpation d'e-mail cible chaque jour des milliers, voire des millions, de destinataires. Tôt ou tard, un tel message arrivera également dans votre boîte aux lettres. Comme nous l'avons déjà mentionné, vous ne devez jamais y répondre ni cliquer sur aucun lien.

Le plus sûr est de supprimer un courriel frauduleux aussitôt que vous l'avez repéré.

Mais que faire si vous supprimez un courriel suspect et que vous vous rendez compte plus tard qu'il n'était pas frauduleux ?

Il arrive souvent que des personnes effacent des courriels par erreur, il existe donc une solution rapide. Il est possible de récupérer l'e-mail perdu, mais cela nécessite un outil de récupération d'e-mails fiable tel que Wondershare Repairit pour E-mail. Cet outil vous permet même de restaurer des courriels Outlook qui ont été supprimés depuis longtemps.

Avec Wondershare Repairit - Réparation Outlook, vous avez la possibilité de réparer des fichiers PST/OST corrompus et de remédier à divers dysfonctionnements d'Outlook. Ce programme peut aussi vous aider si vous avez subi une attaque virale ou si votre boîte aux lettres a été infectée par un cheval de Troie. De plus, il est très facile à utiliser.

Wondershare Repairit pour E-mail est disponible pour Microsoft et MacOS.

Conclusion

L'usurpation d'e-mail peut compromettre votre vie privée en ligne et nuire gravement à votre entreprise. Il ne faut pas le prendre pour acquis simplement parce qu'il utilise des moyens peu coûteux. Il s'agit d'une cybermenace dangereuse qui peut être facilement évitée, mais vous devez prendre des précautions et surveiller les signes précurseurs.

Et si vous vous êtes trompé, cela reste toujours mieux que d'avoir été victime d'une escroquerie. Un e-mail supprimé par erreur peut toujours être restauré en utilisant Wondershare Repairit pour E-mail.